Cybersécurité OT – IEC 62443 - Comprendre les enjeux par secteur

La cybersécurité des systèmes industriels (IACS) est aujourd’hui un enjeu critique pour toute organisation exploitant des automatismes, des systèmes de contrôle-commande (ICS/SCADA). Face à la multiplication des cybermenaces ciblant les environnements OT — déni de service, ransomwares, attaques APT étatiques, compromissions de la supply chain — les industriels doivent structurer leur démarche de protection en s’appuyant sur des référentiels reconnus : IEC 62443, NIS2, LPM/OIV, CRA (Cyber Resilience Act), ou encore les guides de l’ANSSI et du CISA.

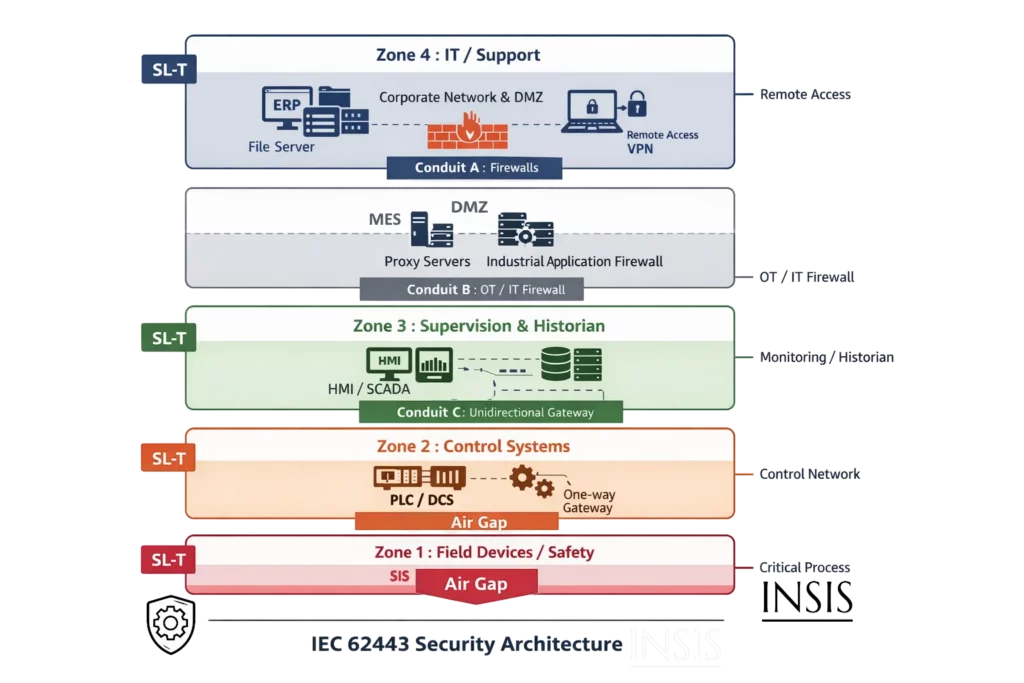

Chaque secteur industriel présente des contraintes spécifiques : niveau de criticité des systèmes, exigences réglementaires, architecture réseau, gestion des équipements legacy, et articulation entre sûreté fonctionnelle (safety) et cybersécurité (security). Il n’existe pas de solution universelle : la définition du Security Level cible (SL-T selon l’IEC 62443-3-2), le zonage des architectures et les mesures de protection doivent être adaptés au contexte opérationnel de chaque site.

Pour illustrer concrètement cette démarche, INSIS a développé trois études de cas pédagogiques, chacune ancrée dans un secteur industriel distinct. Elles détaillent les exigences réglementaires applicables, l’analyse de risques cyber, l’architecture IEC 62443 par zones et conduits, les outils recommandés, ainsi que les livrables attendus.

Trois études de cas pour trois environnements industriels

Étude de cas – Cybersécurité dans le secteur nucléaire (INB)

Cette étude de cas porte sur une centrale nucléaire classée INB, OIV et Entité Essentielle (NIS2). Elle illustre comment articuler les référentiels IEC 61513, IEC 62443, IEC 62645, LPM et NIS2 dans l’un des environnements les plus contraints qui soit, en couvrant les systèmes I&C Safety (DRPS, RTS, ESFAS), l’architecture par zones jusqu’au SL4, les outils d’isolation qualifiés (air-gap, diodes EAL7) et les livrables réglementaires attendus par l’ASNR et l’ANSSI.

👉 Lire l’étude de cas – Cybersécurité nucléaire (INB)

Étude de cas – Cybersécurité dans la pétrochimie (procédé continu)

Cette étude de cas traite d’un site pétrochimique, soumis à la directive SEVESO et aux exigences OIV et NIS. Elle détaille l’analyse de risques cyber (Cyber Hazop, Cyber LOPA) pour des procédés continus, le zonage IEC 62443 et les Security Levels associés, la détection d’anomalies sur protocoles constructeurs (Emerson, Yokogawa, Honeywell, ABB, … PROFIBUS PA, OPC-UA, HART, …), ainsi que l’articulation entre sécurité fonctionnelle (IEC 61511) et protection contre les cybermenaces (IEC 62443).

👉 Lire l’étude de cas – Cybersécurité industrielle en pétrochimie

Étude de cas – Cybersécurité d'une machine industrielle (CRA)

Cette étude de cas aborde la cybersécurité des machines automatisées sous l’angle du règlement européen CRA (Cyber Resilience Act). Elle couvre les obligations du fabricant (SBOM, gestion des vulnérabilités, mises à jour de sécurité), la segmentation réseau selon l’IEC 62443-4-2, les exigences d’authentification sur systèmes embarqués, et les mesures adaptées aux parcs machines hétérogènes incluant des équipements legacy.

👉 Lire l’étude de cas – Cybersécurité machine industrielle (CRA)

Méthodologie commune : l'IEC 62443 comme fil conducteur

Quelle que soit l’industrie, ces trois études de cas s’appuient sur une démarche structurée conforme à la norme IEC 62443 : identification des zones et conduits, évaluation du Security Level requis (SL-T) par l’analyse de risques, analyse d’écart entre le niveau actuel et la cible, définition des mesures de protection sur les sept Foundational Requirements (FR1 à FR7), et production des livrables documentaires associés.

Elles ont une vocation strictement pédagogique et informative : illustrer, à travers des exemples concrets et sectoriels, la manière dont les exigences de cybersécurité industrielle peuvent être analysées, structurées et appliquées. Elles ne constituent ni une recommandation opérationnelle, ni une prestation de conseil.

Cybersécurité OT - Guides

• ANSSI : guides OT, référentiel OIV (ssi.gouv.fr)

• CISA : ICS security guides (cisa.gov/ics)

• ENISA : Good practices ICS/SCADA (enisa.europa.eu)

• NIST : SP 800-82 (ICS), SP 800-53 (contrôles), Cybersecurity Framework

• BSI (Allemagne) : ICS Security Compendium

• CPNI (UK) : Centre for Protection of National Infrastructure

• ASD (Australie) : Australian Signals Directorate – ICS guidance

Sécurité protocoles & crypto

• IETF : RFC TLS (8446), IPsec (4301), OAuth (6749)

• NIST : SP 800-175B (crypto guidelines), FIPS 140-3

• ANSSI : Référentiel Général de Sécurité (RGS), mécanismes crypto

• OpenSSL : openssl.org (bibliothèque crypto open-source)

• Libsodium : libsodium.org (crypto moderne facile)

• wolfSSL : wolfssl.com (crypto embarqué, IoT)

Supply Chain Security - SBOM

• SBOM (Software Bill of Materials) : ntia.gov/sbom, CycloneDX.org, SPDX.org

• NIST SSDF : SP 800-218 (Secure Software Development Framework)

• OpenChain : openchainproject.org (conformité open-source supply chain)

• SLSA : slsa.dev (Supply-chain Levels for Software Artifacts – Google)

• in-toto : in-toto.io (framework intégrité supply chain)

Veille vulnérabilités OT

• MITRE ATT&CK for ICS : attack.mitre.org/matrices/ics (tactiques/techniques adversaires OT) ⭐

• CISA ICS-CERT : cisa.gov/ics-advisories (alertes officielles USA) – ICS Advisory Project

• Kaspersky ICS-CERT : ics-cert.kaspersky.com (rapports trimestriels)

• Claroty Team82 : team82.claroty.com (recherche vulnérabilités)

• Dragos WorldView : dragos.com/OT-cert

• Forescout Vedere Labs : forescout.com/research-labs

• NVD (National Vulnerability Database) : nvd.nist.gov (CVE)

• ICS-CERT CERT@VDE (Allemagne) : cert.vde.com

• JPCERT/CC (Japon) : jpcert.or.jp (ICS advisories)

Conformité & Réglementation

• CRA (Cyber Resilience Act) : ec.europa.eu/ (texte législatif UE)

• NIS2 : eur-lex.europa.eu (directive européenne)

• RGPD : gdpr.eu (protection données UE)

• Loi de Programmation Militaire (France) : OIV (Opérateur d’Importance Vitale legifrance.gouv.fr – Code de la défense

Bases de données & recherche

• Shodan : shodan.io (moteur recherche équipements exposés)

• Censys : censys.io (cartographie internet/IoT)

• ZoomEye : zoomeye.org (moteur recherche cyber chinois)

• Google Scholar : scholar.google.com (publications académiques)

• IEEE Xplore : ieeexplore.ieee.org (articles recherche, certains open access)

• arXiv : arxiv.org (preprints scientifiques gratuits)

• ResearchGate : researchgate.net (partage publications chercheurs)

CISA

Cybersecurity and Infrastructure Security Agency – Agence américaine du Département de la Sécurité Intérieure (Department of Homeland Security, DHS)

Agence Nationale de la Sécurité des Systèmes d’Information, qui dépend du SGDSN (Secrétariat Général de la Défense et de la Sécurité Nationale) est l’autorité nationale en matière de cybersécurité et de cyberdéfense

QUALI-SIL Cyber – INERIS – Intégrer la cybersécurité des automatismes industriels et systèmes de contrôle-Commande (IACS – CEI 62 443) critiques (OIV, OSE) dans le cycle de vie des Systèmes Instrumentés de Sécurité (CEI 61 511).