Étude de cas – Cybersécurité - Site de production électronucléaire (INB)

Centrale nucléaire 1300 MW, 800 employés, installation INB

- 🏭 Installation Nucéaire de Base

- ⚠️ ASNR - Code de la Défense (OIV)

- 👮♂️ Entité Essentielle (NIS2)

- 🛡️ Protection contre les cybermenaces IEC 62 645, IEC 62 443

Cette étude de cas présente une illustration pédagogique de la manière dont les exigences de cybersécurité industrielle peuvent être analysées et structurées dans un contexte nucléaire. Elle s’appuie sur un site type de production électronucléaire et décrit les systèmes concernés, les contraintes réglementaires spécifiques, ainsi que les enjeux de sûreté, de sécurité et de conformité associés.

L’objectif est d’illustrer, à travers un exemple concret, l’articulation entre les référentiels ASNR (INB/INBS), LPM (OIV), NIS2 et CEI 62443, CEI 62645, CEI 62859, CEI 61513, CEI 61226, …, les niveaux de Security Level, ainsi que les catégories d’exigences techniques, organisationnelles et documentaires généralement rencontrées dans ce type d’environnement industriel à fortes contraintes. Les éléments présentés ont une vocation strictement informative et pédagogique. Ils visent à faciliter la compréhension des problématiques de cybersécurité industrielle en environnement nucléaire et ne constituent ni une recommandation opérationnelle, ni une prestation.

Contexte

Centrale nucléaire 1300 MW, 800 employés, installation INB – Site industriel soumis aux exigences ASNR et aux Règles Fondamentales de Sûreté (RFS) – Exigences OIV (LPM), NIS2 et conformité aux règles générales d’exploitation (RGE), IEC 62443, IEC 62645, IEC 61513, …

Security Level cible : SL3-T avec zones critiques SL4 -T (DRPS – Digital Reactor Protection System, … ).

SYSTEMES :

🟨 DRPS (Digital Reactor Protection System) regroupant :

✅RTS (Reactor Trip System) : déclenchement arrêt automatique réacteur (fonction F1A)

✅ ESFAS : actionnement systèmes sauvegarde (fonctions F1A/F1B)

✅ SAS (Safety Actuation System) : autres actuations de sûreté

🟨 I&C Safety (SIS) : Plateforme TELEPERM XS / Delta V SIS, logique 2oo3 ou 2oo4

🟨 RIS (Radiation Information System) : surveillance radiologique continue

🟨 PPS (Physical Protection System) : contrôle accès périmétrique et zones contrôlées

🟨 SNCC / DCS non-safety : supervision exploitation

ENJEUX :

☢️ Sûreté nucléaire

👮 Sécurité nationale

📶 Continuité production – Distribution Electrique

💥 Conformité ASNR, …

🧱 Protection secret défense

Exigences CRA

⚠️ Statut particulier nucléaire :

1️⃣ Exclusion systèmes de sûreté :

🟠 Le CRA ne s’applique PAS aux systèmes de sûreté nucléaire I&C (exclusion réglementaire)

🟠 Les directives nucléaires spécifiques (ASN, IEC 61513) priment sur le CRA

🟠 Systèmes F1A/F1B régis par réglementation nucléaire propre

2️⃣ Systèmes support (CRA applicable) :

🟠 Informatique de gestion, surveillance périmètre → vérifier conformité CRA équipements achetés

🟠 Exigence préalable : qualification ASNR/ANSSI avant toute considération CRA

3️⃣ Exigences renforcées spécifiques :

🟠 Certification défense requise : matériels et logiciels qualifiés Diffusion Restreinte minimum, Secret Défense pour systèmes critiques

🟠 Produits qualifiés ANSSI obligatoires :

– Niveau CSPN (Certification de Sécurité de Premier Niveau)

– Critères Communs EAL4+ minimum pour équipements cybe

🟠 Supply chain souveraine privilégiée : fournisseurs français/européens avec habilitations défense

🟠 Traçabilité absolue : origine composants jusqu’au niveau atomique, absence backdoors certifiée

4️⃣ Documentation et support :

🟠 SBOM (Software Bill of Materials) obligatoire mais après validation ASNR

🟠 Support fabricants : qualification PSCE/PRIS (Prestataire de Services de Confiance Essentiel)

🟠 Contrats incluant clauses secret défense

Exigences LPM - NIS

🟩 Classification : Entité Essentielle (EE) + OIV défense

🟩 Double régulation : ASN (sûreté nucléaire) + ANSSI (cybersécurité)

🟩 Autorité de tutelle : coordination ASN/ANSSI/Préfecture/SGDSN

🟩 Plan Particulier de Protection (PPP) : intégration volet cyber obligatoire

🟩 Gouvernance maximale :

🤵 COMEX responsable cybersécurité avec reporting ASN

👨👨👧 Formation obligatoire direction aux enjeux cyber-sûreté

🟩 Incident reporting renforcé :

🚨Immédiat : notification ASN + ANSSI simultanée si incident cyber touchant sûreté

📣24h : alerte précoce CERT-FR (NIS2)

📣72h : rapport détaillé avec analyse impact sûreté

🟩 Personnel habilité : habilitations secret défense obligatoires pour équipes cyber I&C

🟩 Exercices de crise :

👨💻 Participation exercices ANSSI annuels

👭Exercices conjoints ASN/ANSSI/Préfecture (scénarios cyber-terrorisme)

🗣 Coordination PPI (Plan Particulier d’Intervention)

🟩 Spécificités nucléaire :

🏦 Risque cible stratégique État : acteurs étatiques, terrorisme, attaque APT

💥 Conséquences catastrophiques : fusion cœur, dispersion radioactive

🧱 Protection renforcée : au-delà NIS2 standard, niveau défense nationale

Analyse des risques cyber dans les secteurs critiques pour la nation

Dans le cadre de cette étude de cas, une analyse approfondie des risques de cyber attaque sur site nucléaire a été réalisée. Il s’agit de site avec des enjeux énergétiques stratégiques et critiques pour la nation. Les conséquences d’une cyberattaque sur la sûreté nucléaire (safety) ont été considérées comme plus importantes que celles portant sur les performances de la centrale. L’approche graduée de sécurité (S1 à S3) prise dans cet exemple a pour objectif de défendre la sûreté de la centrale et ses performances contre les cybermenaces, sur la base d’une analyse basée sur les conséquences. On est sur des attaques étatiques de type APT. L’évaluation du degré de sécurité doit prendre en compte plusieurs domaines fonctionnels :

Domaine des opérations :

L’ensemble des systèmes numériques

programmables d’I&C pour faire fonctionner l’entité. Ceux-ci comprennent les équipements d’instrumentation, de commande et d’acquisition de données. Les autres systèmes à prendre en considération sont ceux qui sont nécessaires au fonctionnement de l’installation proprement dite, à savoir les systèmes de chauffage, de refroidissement, de ventilation, d’éclairage et d’ascenseurs.Domaine de l’activité commerciale :

Plus associé à l’IT, les systèmes informatiques (ERP, MES) utilisés pour la gestion et l’activité commerciale de l’entité peuvent avoir un impact sur l’OT. Le système d’autorisation de tâches en offre un exemple typique.Domaine de la sûreté :

Tous les SIS qui sont vitaux pour assurer la sûreté des installations et la protection des personnes et de l’environnement contre les risques radiologiques et les activités qui pourraient donner lieu à de tels risques. Sont inclus tous les systèmes de protection utilisés pour mettre une centrale nucléaire à l’arrêt. On trouvera les fonctions critiques (catégorie A) qui peuvent empêcher les fonctions fondamentales de sûreté :

– Arrêt du réacteur

– Refroidissement du cœur

– Confinement des substances radioactives ainsi que le contrôle commande des systèmes d’alimentation électrique de secours. Ces systèmes numériques programmables d’I&C (fonctions de catégorie A de sûreté) sont de degré de sécurité S1 (IEC 62645).- Domaine de la protection physique :

Les systèmes numériques utilisés pour protéger et

surveiller les matières nucléaires et radiologiques de l’entité. Ces systèmes comprennent les systèmes de contrôle des accès et de protection physique pour la surveillance du périmètre et les systèmes de traçabilité et de contrôle des matières nucléaires Domaine des interventions d’urgence :

Dispositifs informatiques utilisés pour la détection, l’intervention et l’atténuation en cas d’incident menaçant la sûreté du public, sa santé et l’environnement. Ces systèmes peuvent, par exemple, être utilisés pour le contrôle radiologique et environnemental, l’alarme incendie et la lutte contre les incendies ainsi que les communications en cas d’urgence.

Risques Cyber spécifiques à un site de production électronucléaire

Arrêt production / sûreté :

Cyberattaque bloquant supervision OT ou ERP → arrêt

impact sur la sûreté des installations, surveillance réglementaire renforcée, sanctions administrative

Perturbation des systèmes ICS/SCADA → arrêt partiel ou blocage des processus critiques

Risque : impact sur la sûreté des installations, surveillance réglementaire renforcée, sanctions administrative, pénalités de l’autorité de sûreté nucléaire, atteinte réputation, audit renforcé

Coût : perte de production / électricité ou services critiques, conformité réglementaire impactée.

Espionnage industriel / sabotage stratégique :

Vol de savoir-faire sur procédures de sûreté, algorithmes de contrôle ou plans d’installations

Menace : transfert de technologie à des États ou concurrents internationaux

Cas réels : APT29 (Russie), Lazarus (Corée du Nord) ciblant secteur nucléaire et énergie (blackenergy)

Intrusion ciblée et persistantes (APT) :

Implantation de code ou matériel malveillant dans systèmes industriels critiques (supply chain attack)

Activation différée → perturbation de systèmes de contrôle-commande, mesures de sécurité automatiques ou process critiques

Conséquences : risque d’incident de sûreté, audits réglementaires renforcés, mesures correctives coûteuses

Accès non autorisé aux systèmes SCADA/ICS des installations nucléaires

Manipulation potentielle des paramètres de contrôle-commande → perturbation processus critiques

Coût : arrêt partiel ou total de l’installation, atteinte à la sûreté, pénalités réglementaires

Acteurs : États, groupes APT (ex. APT29 / Cozy Bear, Lazarus, Turla)

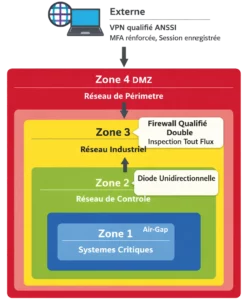

Architecture IEC 62443-3-2

Le propriétaire de l’actif doit se conformer aux parties 2-1, 2-4, 3-2, 3-3

🔴 Zone 1 (SL4 – S1) : I&C Safety DRPS – Isolation absolue

🔴 Zone 2 (SL4 – S1) : Contrôle-commande réacteur – Redondance maximale

🔴 Zone 3 (SL3 – S2) : Supervision exploitation – Connexion unidirectionnelle

🔴 Zone 4 (SL3 – S2) : IT support – Séparation physique totale OT/IT

Outils Recommandés

Outils & Solutions (défense périphérique + conformité maximale)

Architecture réseau extrême – Isolation

🚫 Air-gap matériel Zone 1 : aucune connexion physique réseau (câbles isolés, EWS salle dédiée)

▶️ Diode unidirectionnelle qualifiée : Owl Cyber Defense, Waterfall (certification EAL7, qualification nucléaire)

🧱 Firewall qualifié ANSSI : Stormshield (CSPN), séparation zones stricte avec inspection protocoles

🔀 switchs Hirschmann qualifiés nucléaire + IEC 62443-4-2 SL4, câblage blindé séparé physiquement

Détection – Surveillance qualifiée – Détection multi-niveaux

🖧 IDS/IPS qualifié défense : solution française si possible (Gatewatcher AionIQ, Stormshield Breach Fighter)

🕵️ Surveillance physique : caméras zones I&C, détection intrusion salle, corrélation cyber/physique

🐙 SIEM qualifié secret défense : Wallix Bastion (français, certifié), ou solution souveraine homologuée.

🧬 Monitoring comportemental IA : Claroty, Dragos avec règles spécifiques nucléaire (détection anomalies fines process)

🗂️ Asset inventory certifié : inventaire exhaustif avec traçabilité composants (origine, versions, certifications)

Authentification – Gestion identités & contrôle accès maximal

🚪 Sas électronique zones I&C : double porte avec authentification biométrique (empreinte + iris) + badge + code

📹 Enregistrement vidéo obligatoire : toute intervention zone I&C filmée, archivée 10 ans minimum.

🏰 Bastion qualifié : Wallix Bastion (français, CSPN), sessions enregistrées avec vidéo, rejouables

⚙️ MFA matériel renforcé : tokens certifiés ANSSI (pas de soft tokens), révocation temps réel

🪪 Habilitations secret défense : personnel cyber I&C avec HD (Habilitation Défense) validée SGDSN

Gestion vulnérabilités & patch

🧩 HSM qualifié : Hardware Security Module certifié ANSSI pour gestion clés cryptographiques

🔐 PKI interne : infrastructure à clés publiques pour certificats équipements (validée ANSSI)

🧑💻 Algorithmes certifiés ANSSI : AES-256, RSA 2048+, SHA-256 uniquement (pas d’algo déprécié)

🗝️ Protocoles homologués RGS : TLS 1.3+ (configuration durcie ANSSI), IPsec qualifié

Résilience extrême – Continuité maximale

💾Backup offline immuable : stockage isolé physiquement (coffre-fort numérique), triple exemplaire (site + coffre + site distant géographiquement séparé)

🧮 Capacité forensic OT : préservation preuves (copie mémoire automates, logs immuables), expertise conjointe ASN/ANSSI

👮 War room cyber 24/7 : cellule crise permanente (si multi-tranches), coordination ASN/Préfecture/ANSSI/Gendarmerie

🌎 Sites géographiques séparés : duplication systèmes critiques sur site distant (>100km), synchronisation contrôlée

Mesures organisationnelles renforcées

🏆 Qualification ASN préalable : tout changement cyber validé par Autorité de Sûreté Nucléaire (dossier technique)

📃 Procédure PPP (Plan Particulier de Protection) : intégration cyber dans protection site

🙇♂️ Exercices NIS2 + ASN : simulation attaque cyber avec ASN/Préfecture/ANSSI/Forces (2x/an minimum)

👭Audit croisé trimestriel : ASN (sûreté) + ANSSI (cyber) + audit interne

🚚 Supply chain souveraine : privilégier fournisseurs français/UE habilités défense, traçabilité complète

👮 Procédure habilitation personnel : enquête administrative, habilitation secret défense, recyclage annuel

🧱 Cloisonnement information : principe « need to know », compartimentage selon niveaux habilitation

EXIGENCES DETAILLEES Zone I&C Safety

Périmètre : I&C Safety (DRPS, RTS, ESFAS, SAS), capteurs/actionneurs sûreté, réseaux redondants qualifiés :

🪪IAC – Identification et Authentification Continue.

🛂 UC – Contrôle d’Usage Strict

⚖️ SI – Intégrité Système Maximale

🤐 DC – Confidentialité selon secret défense

🧷 RDF – Flux Réseau Restreints (Isolation Totale)

📣 TRE – Réponse aux Événements (Détection Multi-Niveaux)

🔄 RA – Disponibilité Ressources (Résilience Extrême)

✅ Mesure compensatoire clé : surveillance périmétrique

✅ IAC – Identification et Authentification Continue

Accès physique ultra-contrôlé :

Air-gap absolu : aucune connexion réseau IP, pas de remote jamais (même maintenance constructeur sur site)

Accès physique : sas biométrique multi-facteurs (empreinte digitale + iris + badge RFID + code PIN) avec vidéo enregistrée

Engineering station dédiée jamais connectée réseau, stockée en coffre-fort entre interventions (scellé numéroté)

Ré-authentification toutes les 15 min si session engineering ouverte (timeout sécurité)

Accompagnement obligatoire : toute intervention zone I&C avec témoin habilité (binôme sécurité)

Authentification matérielle :

Clé physique démarrage engineering station (Yubikey qualifié ou token matériel certifié)

Certificat X.509 personnel sur carte à puce (révocation instantanée si compromission)

Password complexe 16+ caractères (renouvellement 90j max)

Traçabilité maximale :

Logs papier + vidéo de toute intervention (archivage 10 ans)

Badge accès avec localisation temps réel (RFID actif)

Validation tripartite obligatoire : ingénieur sûreté + Safety Manager + responsable ASN (si modification critique)

Limitation réaliste legacy :

Systèmes I&C anciens (TELEPERM XS génération 1) : pas d’auth individuelle automate → mesure compensatoire = contrôle accès physique maximal + surveillance vidéo permanente

✅ UC – Contrôle d’Usage strict

Gestion des rôles (principe moindre privilège) :

Opérateur salle commande : lecture état sûreté uniquement (aucune action sur I&C depuis supervision)

Technicien I&C : diagnostic seulement (pas de modification logique, intervention matérielle tracée)

Ingénieur sûreté : modification logique après validation ASN + test simulateur / plateforme agréé

Safety Manager : validation toute modification + audit configurations

Administrateur système : gestion utilisateurs, audité par ASN

Procédure LOTO cyber (Lock Out Tag Out) :

Verrouillage engineering station avant intervention (cadenas physique + tag identifié)

Validation écrite Safety Manager avant déverrouillage

Présence minimum 2 personnes habilitées (dont 1 Safety Manager)

Traçabilité actions (logs immuables) :

Journalisation papier manuscrite + signature (cahier scellé, numéroté, archivé)

Logs numériques signés temporellement (horodatage certifié, signature électronique qualifiée)

Enregistrement vidéo intervention (caméra HD, archivage sécurisé 10 ans)

Interdiction absolue supports amovibles non validés (clé USB scannée offline avant usage, liste blanche matériel)

Validation modifications critiques (process ASN) :

Dossier technique préalable (analyse impact sûreté, threat modeling)

Validation Autorité de Sûreté Nucléaire (délai instruction 3-6 mois)

Test obligatoire simulateur qualifié avant mise en œuvre réelle

Plan de retour arrière validé (procédure rollback testée)

Baseline configuration qualifiée :

Triple sauvegarde : site (coffre-fort numérique scellé) + coffre bancaire + site distant >100km

Baseline certifiée ASN (sceau autorité sur archive)

Format immuable (WORM – Write Once Read Many) support optique CD/DVD ou bande LTO

Checksum SHA-256 + signature électronique qualifiée ANSSI

Vérification intégrité (monitoring automatisé si possible) :

Systèmes modernes (TELEPERM XS récent, Delta V SIS) :

Code applicatif automate calcule SHA-256 programme au démarrage

Comparaison vs baseline stockée ROM (Read-Only Memory immuable)

Alerte immédiate si discordance (signal sûreté + notification ASN/ANSSI)

Legacy (TELEPERM XS ancien) :

Checksum/CRC natif automate (limité mais existant)

Comparaison manuelle trimestrielle (upload + compare baseline ASN)

Comparaison baseline périodique :

Upload configuration mensuel (procédure validée ASN, fenêtre maintenance)

Calcul SHA-256 serveur sécurisé qualifié (isolé réseau, accès restreint)

Comparaison automatique vs baseline certifiée ASN

Rapport conformité ASN trimestriel (audit réglementaire)

Protection mémoire automate :

Secure boot si supporté (TELEPERM XS V8+) : démarrage sécurisé, firmware signé

ROM firmware : zones critiques en mémoire morte (pas modifiable)

ASLR/DEP (Address Space Layout Randomization / Data Execution Prevention) si architecture le permet

Détection altération mémoire temps réel (TMR – Triple Modular Redundancy sur I&C Safety)

Firmware automate (approche ultra-prudente) :

Ne JAMAIS mettre à jour firmware I&C Safety sans raison critique validée ASN

Si update obligatoire (CVE critique) :

Qualification constructeur + validation ASN (dossier 6 mois)

Test automate spare identique (6 mois minimum environnement test)

Validation indépendante organisme agréé (TÜV, BV)

Plan retour arrière validé (rollback firmware ancien si régression)

Inventaire versions firmware : documentation papier + base ASN

Mesure compensatoire legacy (systèmes anciens) :

Automates sans fonctions intégrité avancées : protection périmétrique maximale

Air-gap physique absolu (pas de réseau)

Surveillance vidéo permanente salles I&C

Détection intrusion physique (capteurs ouverture armoires, sismique)

Scellés numérotés armoires automates (contrôle quotidien)

✅ DC – Confidentialité Maximale

- Air-gap = confidentialité par isolation :

- Zone 1 (I&C Safety) : aucune donnée ne sort électroniquement

- Transfert données uniquement par clé USB validée en sas de transfert sécurisé (scan offline antivirus + malware)

- Chiffrement configurations offline :

- Archives baseline : AES-256 certifié ANSSI avec clés gérées HSM qualifié

- Clés stockées coffre-fort (dual custody : 2 personnes habilitées nécessaires)

- Algorithmes homologués RGS (Référentiel Général de Sécurité)

- Destruction sécurisée supports :

- Supports sensibles (disques, bandes, clés USB) : broyage certifié niveau P-7 (particules <5mm²)

- Certificat destruction archivé (traçabilité complète)

- Démagnétisation préalable disques (effacement cryptographique + physique)

- Protection données imprimées :

- Plans I&C, schémas : classification Diffusion Restreinte ou Secret Défense

- Stockage coffre-fort, prêt tracé (registre manuscrit)

- Destruction par incinération certifiée (pas simple broyage)

- Chiffrement protocoles (zones 2-3 si réseau) :

- Zone 2 → Zone 3 (via diode) : données process en clair acceptable (diode = unidirectionnel matériel)

- Zone 3 ↔ Zone 4 : TLS 1.3 configuration ANSSI (cipher suites restreintes, certificats qualifiés)

✅ RDF – Flux Réseau Restreints (Isolation Totale)

- Zone 1 – Air-gap absolu :

- Aucune connexion réseau IP : ni Ethernet, ni fibre, ni WiFi, ni série connectée autre zone

- Câblage physiquement séparé (chemins câbles dédiés, salles distinctes)

- Synchronisation temps : GPS local autonome (pas NTP réseau, antenne dédiée site)

- Transfert données : clé USB contrôlée en sas blindé (scan antivirus offline, whitelist matériel)

- Zone 2 → Zone 3 – Diode unidirectionnelle qualifiée :

- Flux unidirectionnel matériel : lecture process I&C vers supervision, aucun flux retour possible physiquement

- Diode certifiée EAL7 (Evaluation Assurance Level maximum) + qualification nucléaire

- Test périodique unidirectionnalité (essai injection Zone 3 → Zone 2 doit échouer)

- Zone 3 ↔ Zone 4 – DMZ durcie :

- Double firewall qualifié ANSSI (Stormshield CSPN)

- Inspection tout flux applicatif (pas de bypass)

- Whitelist stricte IP/port (matrice flux validée ASN)

- Proxy applicatif (pas de connexion directe)

- Externe → Site – Accès distant ultra-contrôlé :

- VPN IPsec qualifié ANSSI avec certificats matériels

- MFA renforcée (biométrie + token + code)

- Session enregistrée (Wallix Bastion), rejouable pour audit

- Pas d’accès direct I&C (même via VPN) : uniquement Zone 4 IT support

- Micro-segmentation interne zones :

- Zone 3 : VLAN par fonction (supervision / engineering / historisation)

- Firewall interne entre VLAN (défense en profondeur)

✅ TRE – Réponse aux Événements (Détection Multi-Niveaux)

- Niveau 1 – Surveillance physique :

- Caméras HD zones I&C (enregistrement continu 90j)

- Détection intrusion physique (ouverture armoires, sismique, infrarouge)

- Ronde sécurité quotidienne (contrôle scellés, vérification accès)

- Niveau 2 – Monitoring réseau passif :

- IDS passif qualifié en écoute (span port switch Zone 3)

- Détection protocoles inhabituels, scan réseau, connexions non autorisées

- Pas d’IDS inline Zone 1-2 (trop risqué, perturbation possible)

- Niveau 3 – Logs centralisés immuables :

- SIEM qualifié secret défense (Wallix, solution souveraine)

- Logs automates I&C modernes (si syslog disponible) : événements sûreté + cyber

- Logs firewall, bastion, authentification : corrélation événements

- Signature temporelle certifiée (horodatage qualifié RGS)

- Stockage immuable (WORM), rétention 10 ans minimum

- Niveau 4 – Corrélation cyber + process :

- Analyse conjointe équipes cyber + exploitation + sûreté

- Détection anomalies process (déviations paramètres = possible cyber-attack ?)

- Threat intelligence OT : règles ICS-CERT, MITRE ATT&CK for ICS

- IA/ML détection comportementale (Claroty, Dragos)

- Alerting et escalade :

- Alerte temps réel War Room cyber 24/7 (si incident détecté)

- Notification simultanée ASN + ANSSI + Préfecture (protocole PPI)

- Procédures d’urgence testées (playbooks cyber-sûreté validés ASN)

- Exercices bimestriels (test cellule crise, coordination autorités)

- Procédure incident (graduated response) :

- Détection : IDS, monitoring, alerte opérateur

- Analyse : équipe cyber + sûreté (cyber ou process ? impact sûreté ?)

- Confinement : isolation segment réseau si Zone 3-4 (débrancher switch), jamais arrêt automate I&C sauf validation ASN

- Éradication : restauration baseline validée ASN, analyse forensic

- Récupération : retour service progressif, tests validation

- Leçons apprises : REX, mise à jour procédures, reporting ASN/ANSSI

- Limitations réalistes :

- Pas de réponse automatisée sur I&C Safety (trop risqué, validation humaine obligatoire)

- Pas d’EDR sur automates : n’existe pas, protection périmétrique + monitoring externe

- Temps réponse allongé (validation ASN nécessaire) : accepté car sûreté prime sur rapidité

⚠️ RA – Disponibilité Ressources (Résilience Extrême)

- Redondance I&C Safety (ne pas modifier – Exigences safety) :

- Architecture native 2oo3, 2oo4 ou supérieure (qualification IEC 61513)

- Triple ou Quadruple Modular Redundancy (TMR/QMR) : voter majoritaire

- Ne jamais toucher redondance native : validée ASN, modif = re-qualification complète (2-3 ans)

- Tests périodiques redondance (procédure ASN, simulation panne module)

- Redondance géographique (systèmes critiques) :

- Duplication systèmes sur site distant >100km (tranche sœur ou site backup)

- Synchronisation contrôlée baseline configurations

- Basculement manuel uniquement (jamais automatique inter-sites)

- Stock stratégique pièces :

- Modules I&C qualifiés nucléaire (CPU, cartes I/O, alimentations redondantes)

- Stock 10 ans minimum (durée vie tranche)

- Stockage conditions contrôlées (température, humidité, ESD)

- Tests périodiques modules spare (validation fonctionnement)

- Sauvegarde configurations (triple redondance) :

- Sauvegarde avant toute intervention (procédure obligatoire non négociable)

- Stockage triple :

- Site (coffre-fort numérique blindé, scellé)

- Coffre bancaire local (backup offline, bande LTO)

- Site distant géographiquement séparé (>100km, bunker sécurisé)

- Format immuable WORM, SHA-256 signé

- Rétention durée de vie installation (40-60 ans)

- Test restauration (validation périodique) :

- Test restauration baseline semestriel sur automate spare

- Validation procédure : temps restauration <4h (objectif), <8h (max acceptable)

- Simulation panne complète : test plan de reprise annuel (exercice ASN)

- Plan de reprise (RTO/RPO extrêmes) :

- RTO I&C Safety : <1h (modules spare hot-standby, basculement redondance native)

- RPO I&C Safety : 0 (redondance temps réel, aucune perte donnée acceptable)

- RTO DCS Zone 3 : <4h (restauration serveur supervision)

- Procédure documentée validée ASN, testée annuellement

- Mode dégradé (continuité sûreté) :

- Pilotage manuel salle commande : boutons coup de poing, sélecteurs (indépendants I&C)

- Procédures papier validées (conduite manuelle sans I&C possible)

- Formation opérateurs : conduite dégradée (exercices trimestriels)

- Basculement automatique redondance :

- Temps basculement <100ms (TMR/QMR natif I&C Safety)

- Sans perte données, sans interruption fonction sûreté

- Logs événement basculement (analyse post-incident)

- Continuité énergétique :

- Alimentation I&C : UPS qualifié nucléaire (onduleur redondant N+1)

- Groupe électrogène secours (diesel, autonomie 7j)

- Batteries 4h minimum (transition réseau ↔ groupe)

- Pas de sur-engineering inutile :

- Ne pas virtualiser I&C Safety : matériel dédié, bare-metal uniquement

- Ne pas cluster automates : redondance native suffisante, ajout complexité = risque

- Accepter temps validation ASN (sûreté > rapidité cyber pure)

Mesures compensatoires brownfield (équipements legacy nucléaire)

Problème : I&C Safety anciens (TELEPERM XS génération 1, systèmes analogiques résiduels)

Solutions réalistes conformes ASN :

1. Protection périmétrique maximale (défense en profondeur) :

- Air-gap physique absolu : isolation totale réseau (pas de connexion, même série)

- Surveillance vidéo permanente zones I&C (détection intrusion)

- Scellés numérotés armoires (contrôle quotidien, logs manuscrits)

- Détection ouverture armoires (alarme sécurité, corrélation caméras)

2. Contrôles organisationnels stricts :

- Procédure LOTO cyber nucléaire : validation ASN avant toute intervention

- Logs papier interventions (manuscrits, signés, archivés 10 ans)

- Double validation obligatoire : ingénieur + Safety Manager + ASN (si critique)

- Présence témoin habilité (binôme sécurité)

3. Surveillance accès (traçabilité maximale) :

- Logs stations engineering centralisés (même déconnectées réseau, logs locaux extraits)

- Caméras salles automates (archivage 90j, analyse post-intervention)

- Badge RFID actif (localisation temps réel personnel habilité)

- Alertes accès hors fenêtre autorisée (corrélation badge + caméra + logs)

4. Durcissement engineering stations :

- Stations dédiées jamais connectées réseau (même IT)

- Whitelist applications stricte (uniquement logiciel constructeur validé ASN)

- Antivirus OT-compatible (Kaspersky Industrial, Trend Micro) + scan offline

- Chiffrement disque dur (BitLocker, VeraCrypt)

- MFA accès session Windows (biométrie + password)

5. Baseline documentaire (compensation absence monitoring auto) :

- Documentation exhaustive : schémas logiques, P&ID I&C, configurations papier

- Archives ASN : triple exemplaire (site + ASN + coffre)

- Comparaison manuelle trimestrielle (upload + validation humaine)

- Audit ASN annuel : vérification conformité baseline

6. Plan de remplacement progressif (long terme) :

- Roadmap 10-20 ans : remplacement I&C legacy par systèmes modernes (TELEPERM XS V8, Delta V SIS récent)

- Lors rénovation : intégration critères cybersécurité IEC 62443-4-2 SL4 + IEC 61513

- Budget provisionné (investissement majeur, qualification ASN longue)

- Expertise indépendante (TÜV, BV, IRSN) pour validation choix techniques

7. Redondance et diversité (défense en profondeur) :

- Diversité technologique : systèmes sûreté différents technologies (numérique + analogique résiduel)

- Protection contre vulnérabilité commune (Common Mode Failure)

- Exemple : RTS numérique + système analogique backup (câblé dur)

- IHM + Pupitre cablé local

Livrables Attendus

🟩 Livrables réglementaires INB – OIV

🟩 Livrables opérationnels (gestion quotidienne)

🟩 Livrables formation & sensibilisation

🟩 Livrables réglementaires (obligatoires ASN) ⚖️

1. Dossier de sûreté incluant volet cyber :

- Analyse de risque cyber-sûreté (méthodologie IEC 62443-3-2 + RFS 2002-01)

- Architecture de sécurité par zones SL (IEC 62443-3-3)

- Justification choix SL par zone (analyse menaces MITRE ATT&CK for ICS)

- Cartographies (physique, logique, matrix flux, SW protocoles, administrations)

- Étude impact cyber sur fonctions sûreté F1A/F1B

- Validation ASN (instruction 6-18 mois, révision à chaque modification majeure)

2. Plan Particulier de Protection (PPP) cyber :

- Mesures protection physique zones I&C (sas, vidéo, détection intrusion)

- Procédures contrôle accès (habilitations, badges, MFA)

- Organisation équipes cyber (War Room, astreintes, coordination ASN/ANSSI)

- Procédures gestion incidents cyber-sûreté (playbooks validés)

- Exercices périodiques (planning, scénarios, REX)

- Coordination avec PPI (Plan Particulier Intervention Préfecture)

3. Analyse de risque IEC 62443-3-2 qualifiée :

- Identification actifs critiques (systèmes F1A/F1B, chemins sûreté)

- Analyse menaces spécifiques nucléaire (terrorisme, États, sabotage interne)

- Évaluation vulnérabilités (CVE, architecture, legacy)

- Définition Security Level cible par zone (SL-T)

- Gap analysis (SL actuel vs SL cible, mesures compensatoires)

- Plan de traitement risques (roadmap pluriannuelle, priorisation)

- Validation organisme indépendant (TÜV, BV) + ASN

4. Procédures habilitation & contrôle personnel :

- Processus demande habilitation secret défense (SGDSN)

- Enquête administrative (délai 6-12 mois)

- Formation cyber-sûreté obligatoire (initiale + recyclage annuel)

- Contrôle continu (vérification background, accès, comportement)

- Révocation habilitation (procédure, délais, traçabilité)

- Registre personnel habilité (mis à jour, audité ASN)

5. Documentation qualification équipements :

- Certificats qualification constructeur (EAL, 62443-4-2)

- Rapports d’audits d’organismes indépendants (PASSI)

- SBOM (Software Bill of Materials) systèmes I&C

- Traçabilité composants (origine, versions, certifications)

- Dossiers tests (factory acceptance, site acceptance, validation ASN)

- Certificats conformité ANSSI (CSPN, Critères Communs) pour équipements cyber

6. REX incidents & exercices de crise :

- Rapports incidents cyber (même mineurs, déclaration ASN obligatoire)

- Analyse causes racines (méthode 5 Pourquoi, arbre défaillances)

- Actions correctives (planning, responsables, suivi)

- Comptes-rendus exercices (scénarios, déroulement, écarts, améliorations)

- Capitalisation bonnes pratiques (partage inter-sites EDF, retours WANO)

- Déclarations réglementaires (ANSSI, CERT-FR si incident significatif)

7. Audits croisés ASN/ANSSI :

- Planning audits (trimestriels ASN, annuels ANSSI)

- Rapports audit PASSI (constats, non-conformités, recommandations)

- Plans d’action (traitement non-conformités, délais, validation)

- Suivi continu (tableaux de bord, indicateurs, reporting direction)

🟩 Livrables opérationnels (gestion quotidienne) 🛠 :

1. Architecture réseau AS-IS détaillée :

- Schémas Visio/AutoCAD par zone (niveau 0 à 4, Purdue Model)

- Inventaire exhaustif équipements (I&C, automates, SCADA, switchs, firewalls, serveurs, smart device, …)

- Adressage IP, VLAN, conduits (documentation à jour après chaque modification)

- Points de mesure SL (frontières zones, évaluation atteinte SL-T)

2. Baseline configurations certifiées :

- Archives programmes I&C (format constructeur + export portable)

- Configurations firewall, switch, serveurs (backups versionnés)

Hash SHA-256 chaque configuration (signature électronique qualifiée) - Sceau ASN sur baseline de référence (validation autorité)

- Triple stockage (site + coffre + distant)

3. Matrice flux réseau autorisés :

- Table exhaustive (source, destination, protocole, port, justification)

- Validation ASN chaque flux (sûreté, nécessité opérationnelle)

- Révision annuelle (suppression flux obsolètes, ajout nouveaux validés)

- Implémentation firewall (règles ACL, vérification conformité matrice)

4. Procédures exploitation cyber :

- Procédure téléchargement programme I&C (LOTO, validation, backup, test)

- Procédure gestion comptes utilisateurs (création, modification, révocation)

- Procédure sauvegarde/restauration (planification, test, validation)

- Procédure gestion incidents cyber (détection, analyse, confinement, récupération)

- Procédure maintenance équipements cyber (firewall, IDS, SIEM, bastion)

- Procédure accès distant (VPN, support constructeur, traçabilité)

- Intégration des risques cyber (procedure MOC)

5. Plan de continuité activité (PCA cyber + process) :

- Identification fonctions essentielles (sûreté, refroidissement, confinement)

- RTO/RPO par fonction (objectifs validés ASN)

- Procédures reprise (step-by-step, validées, testées)

- Moyens secours (spare parts, sites backup, modes dégradés)

- Tests PCA annuels (exercices, mesure RTO/RPO réels, amélioration)

6. Tableaux de bord conformité :

- KPI cybersécurité (incidents, vulnérabilités, mises à jour, formations)

- Indicateurs sûreté-cyber (indisponibilités I&C, fausses alarmes, dérives)

- Suivi actions ASN/ANSSI (audits, non-conformités, délais)

- Reporting direction mensuel (synthèse, faits marquants, décisions)

7. Cartographie menaces & vulnérabilités :

- Veille CVE équipements I&C (CISA ICS-CERT, Kaspersky, constructeurs)

- Threat intelligence nucléaire (ANSSI, partage WANO, incidents internationaux)

- Analyse vulnérabilités site (scan passif, audit, pentest si validé ASN)

- Plan traitement vulnérabilités (priorisation CVSS, patch ou compensatoire, délais)

8. Contrats prestataires qualifiés :

- Liste prestataires PSCE/PRIS (Prestataire Service Confiance Essentiel/Référencé Incident Sécurité)

- Contrats incluant clauses cybersécurité (NDA, habilitations, audits)

- SLA (Service Level Agreement) avec pénalités (RTO, disponibilité)

- Procédures intervention prestataires (validation ASN, accompagnement, traçabilité)

Livrables formation & sensibilisation :

1. Programme formation cyber-sûreté :

- Formation initiale personnel I&C (3-5 jours, certifiante)

- Recyclage annuel (1 jour, mise à jour menaces, REX)

- Sensibilisation générale (e-learning, tous salariés site)

- Formation spécifique War Room (gestion crise cyber, coordination)

- Exercices pratiques (simulateur, serious game, cyber range)

2. Supports pédagogiques :

- Modules de formation OT (e-learning CISA, formations internes)

- Guides bonnes pratiques (posters, fiches réflexes, mémos)

- Vidéos sensibilisation (phishing, ingénierie sociale, bonnes pratiques)

- Simulateur incidents (training environnement réplique, bac à sable)

3. Évaluations compétences :

- Tests connaissances cyber-sûreté (QCM, études de cas)

- Exercices pratiques (red team / blue team si validé ASN)

- Habilitations maintenance I&C (validation compétences techniques + cyber)

- Certifications professionnelles (INERIS Quali-SIL Cyber, ISA/IEC 62443 Cybersecurity Certificate Program, formations constructeurs)

COLLECTION SÉCURITÉ NUCLÉAIRE DE L’AIEA

Les questions de sécurité nucléaire liées à la prévention, à la détection et à la réponse face à des actes criminels ou malveillants impliquant des matières nucléaires ou radioactives sont traitées dans la collection Sécurité nucléaire de l’AIEA (Agence internationale de l’énergie atomique).

La collection se divise en quatre catégories :

1 – Les Fondements de la sécurité nucléaire : définissent les objectifs et les éléments essentiels d’un régime national de sécurité nucléaire.

2 – Les Recommandations : précisent les mesures que les États devraient adopter pour mettre en place un régime efficace.

3 – Les Guides d’application : expliquent comment appliquer concrètement ces recommandations.

4 – Les Orientations techniques : donnent des instructions détaillées sur des aspects techniques spécifiques.

En résumé, cette collection fournit un cadre complet pour aider les États à organiser et renforcer leur sécurité nucléaire, conformément aux normes internationales.