Dans les environnements pétrochimiques, les systèmes de contrôle-commande industriels constituent des infrastructures critiques où la disponibilité, l’intégrité et la sûreté des procédés sont essentielles. L’interconnexion croissante des réseaux industriels et l’évolution des architectures OT exposent ces systèmes à des menaces cyber de plus en plus sophistiquées, pouvant impacter directement la production, la sécurité des installations et la continuité d’exploitation.

Cette étude de cas présente une approche structurée de cybersécurité industrielle pétrochimie (secteur), en s’appuyant sur les bonnes pratiques du domaine et les principes issus de la norme IEC 62443. Elle illustre les principales étapes d’analyse des risques, d’évaluation des vulnérabilités et de mise en œuvre de mesures de protection adaptées aux systèmes industriels.

L’objectif est de montrer comment une démarche méthodique permet de renforcer la posture de sécurité tout en garantissant la performance opérationnelle des installations, en intégrant les contraintes spécifiques aux environnements industriels critiques.

Domaines concernés

raffinage, production pétrochimique, plateformes offshore, unités de transformation, pharmaceutique, procédé continu et batch

Cybersécurité site pétrochimique - site Seveso seuil haut

Site industriel classé Seveso seuil haut soumis aux exigences OIV (LPM), NIS2, CRA et utilisant les standards IEC 62443 et IEC 61511.

Security Level cible : SL2-T avec zones critiques SL3 -T (SIS ESD – SIL 3).

Cette étude de cas présente une illustration pédagogique de la manière dont les exigences de cybersécurité industrielle peuvent être analysées et structurées dans un contexte pétrochimique. Elle se situe dans un complexe de raffinage et pétrochimie et décrit les systèmes concernés, les contraintes réglementaires spécifiques, ainsi que les enjeux de sûreté de fonctionnement et de conformité associés. L’objectif est d’illustrer, à travers un exemple concret, l’articulation entre les référentiels Seveso, OIV, NIS, CRA, … et IEC 62443 (zones et conduits), les niveaux de Security Level, ainsi que les catégories d’exigences techniques, organisationnelles et documentaires généralement rencontrées dans ce type d’environnement industriel à fortes contraintes.

- 🏭 Process continu

- ⚠️ Seveso seuil haut

- 👮♂️ OIV - NIS 2

- 🛡️ IEC 61 511 - IEC 62 443 - CSA - CRA

Les éléments présentés ont une vocation strictement informative et pédagogique. Ils visent à faciliter la compréhension des problématiques de cybersécurité industrielle en environnement pétrochimique. Elle reste un exemple générique et ne constituent ni une recommandation opérationnelle spécifique, ni une prestation ou une formation professionnelle.

Contexte

Site de production de 250 employés basé en France (UE), traitement de produits dangereux, classé Seveso seuil haut

SYSTEMES :

🟨 DCS Honeywell

🟨 Système SIS ESD F&G Triconex

🟨 SCADA Honeywell

🟨 Analyseurs en ligne

ENJEUX :

👮 Sécurité risques majeurs – EDD

☣️ Protection environnement – Conformité PPRT – POI – PPI

📶 Continuité production – Disponibilité

💥 Conformité ATEX, Equipements sous pression, REACH, …

🧱 Sécurité Fonctionnelle IEC 61 511

Exigences CRA - règlement sur la cyberrésilience

🟠 Pas directement soumis aux obligations de fabricant du CRA, mais obligations indirectes via NIS2 et LPM

🟠 Le CRA, bien que ciblant les fabricants, vous offre un levier réglementaire pour exiger de vos fournisseurs le niveau de sécurité que NIS2 et la LPM vous imposent.

🟠 Vigilance supply chain : s’assurer que les fournisseurs IACS respectent CRA pour produits mis sur marché UE – Vérifier les certifications (CB) des produits « importants » (Classe I ou II) dans vos IACS

🟠 Mises à jour sécurité : exiger support minimum 5 ans et patches – PSIRT (Product Security incident Response Team)

🟠 Documentation : demander SBOM et documentation cyber aux fournisseurs d’équipements IACS

🟠 Un produit peut devenir concerné par le CRA s’il fait l’objet d’une modification substantielle à compter du 11 décembre 2027 (modification de la fonction, ajout de nouvelles fonctionnalités)

🟠 Notification vulnérabilités : surveiller les CVE et alertes fabricants concernant équipements installés

Exigences LPM et NIS 2

🟩 Classification LPM – OIV : COMEX responsable, SM HSE, SMSI

🟩 Classification NIS 2 : Entité Essentielle (EE) – secteur industriel

🟩 Gestion risques : analyse cyber, PRA/PCA, supply chain

🟩 Identification et déclaration des SIIV (Systèmes d’Information d’Importance Vitale) auprès de l’ANSSI

🟩 Gouvernance : COMEX responsable, SM HSE, SMSI

🟩 Désignation d’un Délégué à la Défense et à la Sécurité (DDS)

🟩 Incident reporting : LPM – Notification « sans délai » à l’ANSSI – Correspondant DDS/RSI

🟩 Recours obligatoire à des prestataires qualifiés ANSSI (PASSI pour l’audit, PDIS pour la détection, PRIS pour la réponse à incident)

🏦 Articulation NIS2 / LPM

👬En cas de conflit entre NIS2 et la LPM, les obligations LPM restent applicables et prioritaires car elles relèvent de la sécurité nationale Lovell Consulting.

🚓La LPM est généralement plus stricte que NIS2 sur les aspects techniques

NIS2 apporte des exigences complémentaires sur la gouvernance et la responsabilité des dirigeants

👮 La LPM est généralement plus stricte que NIS2 sur les aspects techniques

👨💼NIS2 apporte des exigences complémentaires sur la gouvernance et la responsabilité des dirigeants

⚖️ Sanctions : Jusqu’à 10 millions d’euros ou 2% du chiffre d’affaires mondial pour les entités essentielles

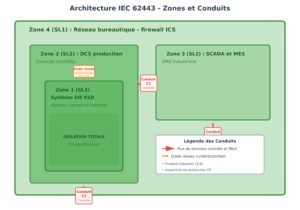

Architecture IEC 62443-3-2

Le propriétaire de l’actif doit se conformer aux parties 2-1, 2-4, 3-2, 3-3

🔴 Zone 1 (SL3) : Système SIS ESD – aucune connexion externe

🔴 Zone 2 (SL2) : DCS production – conduits contrôlés

🔴 Zone 3 (SL2) : SCADA et MES – DMZ industrielle

🔴 Zone 4 (SL1) : Réseau bureautique – firewall ICS

Outils recommandés

Architecture réseau

🧱 Pare-feu industriel Tofino Xenon …

🔀 Switch Hirschmann MACH4000 …

🚫 Diode unidirectionnelle Waterfall …

🔥 Pare-feu applicatif Modbus/OPC UA/Profinet …

Détection et supervision (Process Safety)

🖧 IDS/IPS industriel …

🕵️ SNozomi Guardian …

🐙 SIEM industriel …

🧬 Advanced Monitoring & IR …

Gestion identités & accès

🧮 Serveur RADIUS …

🖥️ PAM …

⚙️ MFA matériel …

🪪 Contrôle accès physique…

Gestion vulnérabilités & patch

🧩 Scanner OT Tenable.ot …

🔧 Patch management SIS …

🔬 Test en environnement miroir…

Backup & résilience

💾 Sauvegarde offline …

🗃️ CMDB versionnée …

Exigences détaillées zone et conduit SIS

✅ Mesures actuelles :

IAC – Authentification : contrôle d’accès physique renforcé…

IAC – Authentification : contrôle d’accès physique renforcé…

UC – Contrôle d’usage : procédure LOTO stricte …

UC – Contrôle d’usage : procédure LOTO stricte …

SI – Intégrité : baseline configuration …

SI – Intégrité : baseline configuration …

DC – Confidentialité : chiffrement …

DC – Confidentialité : chiffrement …

RDF – Isolation réseau : LAN séparé, diode unidirectionnelle …

RDF – Isolation réseau : LAN séparé, diode unidirectionnelle …

TRE – Réponse événements : IDS passif…

TRE – Réponse événements : IDS passif…

RA – Disponibilité : ne rien toucher au SIS existant…

RA – Disponibilité : ne rien toucher au SIS existant…

Mesure compensatoire clé : surveillance périmétrique passive …

Mesure compensatoire clé : surveillance périmétrique passive …

✅ Aux mesures actuelles, ⚠️ il faut ajouter un Contrôle d’accès physique renforcé pour un SL3 : un ensemble complet de mesures, politiques d’accès granulaires

👮 À ajouter impérativement :

– Authentification multi facteurs (MFA) pour :

• Accès consoles d’ingénierie SIS

• Accès stations maintenance

• Toute modification de configuration (Analyse d’impact safety 61511 et security 62443) avec signatures numériques des rapports, V&V, …

– Gestion identités et comptes :

• Liste blanche des comptes autorisés (moindre privilège)

• Désactivation automatique comptes inactifs > 90 jours

• Comptes nominatifs (pas de comptes partagés)

• Traçabilité : qui a accédé, quand, pourquoi

→ SIS : max 5–10 comptes actifs documentés

– Authentification renforcée équipements :

• Certificats pour automates sécurité

• Validation firmwares signés (HMAC, SHA, …)

• Protection anti-clonage modules I/O

– Procédure accès d’urgence :

• Coffre-fort physique avec codes (break-glass)

• Journalisation manuelle si urgence

• Notification DDS/RSSI

✅ A ajouter aux mesures actuelles : procédure LOTO (Lockout – Tagout) stricte afin de valider SL3 :

– Contrôle d’accès RBAC (Role-Based Access Control ) : profils documentés, séparation droits, matrice droits

– Restrictions techniques : ports USB désactivés, clés whitelist, slots réseau verrouillés

→ Si impossible : station transfert sécurisée + scan antivirus

– Change Management : double validation, test en simulation, rollback documenté

– CLOTO (Cyber LOTO) : déconnexion réseau avant maintenance, consignation registre, vérification re-connexion

Baseline configuration plus :

Baseline configuration plus :

-

Gestion de configuration renforcée :

-

Configuration de référence (golden image) pour chaque équipement SIS

-

Versioning et stockage hors ligne (pas sur le SIS lui-même)

-

Hash cryptographique (SHA-256) de chaque configuration pour détection d’altération

-

Sauvegarde quotidienne automatique sur support déconnecté

-

-

Détection d’intégrité en temps réel :

-

File integrity monitoring (FIM) sur les stations d’ingénierie

-

Alertes si modification non autorisée détectée

-

→ Si impossible sur SIS legacy : Vérification manuelle hebdomadaire par checksum

-

-

Protection anti-malware adaptée OT :

-

Antivirus en mode « liste blanche » (seuls les exécutables autorisés peuvent tourner)

-

Mise à jour des signatures pendant arrêts de maintenance

-

→ Si impossible : Scan périodique des stations lors des accès physiques

-

-

Validation des entrées/sorties :

-

Vérification plausibilité des valeurs process (ex: température -50°C à +500°C)

-

Alarmes sur valeurs aberrantes pouvant indiquer une manipulation

-

État de repli sûr (fail-safe) documenté et testé

-

Par rapport aux mesures actuelles : ✅ Chiffrement

Préciser également pour SL 3 :

-

Chiffrement des communications :

-

⚠️ Attention : Pour un SIS, et bus « Safety », la confidentialité généralement moins critique que l’intégrité. Or le chiffrement a des impacts sur la disponibilité, la transparence, l’opérabilité, les capacités de diagnostic (DC) et le déterminisme ainsi que des contraintes temps réel strictes (Temps de réponse << PST) généralement incompatible avec la gestion de bibliothèques cryptographiques et algorithme et clés changeant qui cassent le qualification/certification « SIL ».

-

Si diode unidirectionnelle : pas de chiffrement nécessaire sur flux sortant (déjà unidirectionnel)

-

Si accès distant maintenance : VPN IPsec ou TLS 1.3 minimum sur EWS.

-

Protocoles propriétaires SIS : vérifier s’ils supportent le chiffrement (souvent NON pour legacy)

-

-

Chiffrement des données au repos :

-

Bases de données de configuration : chiffrement AES-256

-

Sauvegardes hors-ligne : support chiffré + stockage coffre-fort physique

-

→ Clés de chiffrement : Gestion séparée, accès limité au DDS + 1 backup

-

-

Protection des écrans/documents :

-

Écrans des consoles SIS non visibles depuis l’extérieur (local dédié)

-

Documents de configuration marqués « CONFIDENTIEL SIIV » selon LPM

-

Impression limitée et tracée

-

💡 Note SL3 : Pour un SIS en Zone 1 isolée, la confidentialité (DC) peut être SL1 notamment si l’isolation physique et RDF sont SL3. C’est un vecteur de sécurité !

Les mesures actuelles : ✅ LAN séparé + diode unidirectionnelle – EXCELLENT

Renforcements documentaires :

-

Architecture formalisée :

-

Schéma réseau « as-built » mis à jour annuellement

-

Documentation du flux unidirectionnel : protocole, débit, données transmises

-

Justification de chaque connexion (même la diode)

-

-

Validation de l’isolation :

-

Test annuel de l’isolation réseau (test de non-communicabilité inverse)

-

Vérification physique de l’absence de câbles non autorisés (audit semestriel)

-

→ Pour LPM : Attestation annuelle de conformité transmise à l’ANSSI

-

-

Mesures complémentaires :

-

Switch managé sur le LAN SIS avec port security (MAC address filtering)

-

Détection de Rogue Device (appareil non autorisé branché)

-

Câblage dédié de couleur spécifique (ex: rouge pour SIS)

-

-

Diode réseau – spécifications :

-

Certification matérielle (diode hardware, pas logicielle)

-

Unidirectionnalité physique garantie (pas de retour possible)

-

Protocole de transfert documenté (ex: OPC UA via diode, MODBUS TCP)

-

Test de bon fonctionnement mensuel

-

Les mesures actuelles ✅ (IDS passif) doivent être améliorées/précisées pour SL3 :

Le système doit accorder un accès en lecture seule aux journaux d’audit aux utilisateurs autorisés et ne pas pouvoir modifier les journaux.

À ajouter IMPÉRATIVEMENT :

-

Journalisation exhaustive (SR 6.1) :

-

Tous les événements de sécurité doivent être journalisés :

-

Tentatives d’authentification (réussies et échouées)

-

Modifications de configuration

-

Accès physiques au local SIS

-

Connexions/déconnexions d’équipements

-

Alarmes de sécurité du SIS

-

-

Timestamps synchronisés (NTP sécurisé ou horloge locale certifiée)

-

Stockage immuable : logs non modifiables, sur support WORM ou copie hors-ligne quotidienne

-

Rétention : Minimum 1 an (LPM peut exiger plus)

-

-

Surveillance continue (SR 6.2) :

-

IDS passif ✅ (bon départ)

-

À compléter :

-

Monitoring comportemental : détection de pattern anormal (ex: accès à 3h du matin)

-

Alertes temps réel vers le SOC/RSSI pour événements critiques

-

Surveillance de l’intégrité du réseau SIS (détection de nouvel équipement)

-

-

-

Capacité de réponse :

-

Procédure d’escalade documentée :

-

Niveau 1 : Alerte opérateur → vérification

-

Niveau 2 : Alerte RSSI → investigation

-

Niveau 3 : Alerte DDS + ANSSI → incident SIIV (notification « sans délai »)

-

-

Tests de la procédure : exercice annuel de réponse à incident cyber SIS

-

-

Audit et revue :

-

Revue mensuelle des logs d’accès SIS par le RSSI

-

Audit annuel par PASSI qualifié ANSSI (obligation LPM)

-

Rapport annuel à la direction sur les événements de sécurité Zone 1

-

Les mesures actuelles : ⚠️ « Ne rien toucher au SIS existant »

Compréhension de la position :

-

✅ Sage pour éviter les interruptions

-

⚠️ Mais SL3 exige des garanties de disponibilité

Mesures compatibles avec « ne rien toucher » :

-

Protection DoS/ressources (SR 7.1 & 7.2) :

-

Monitoring des ressources critiques :

-

CPU/RAM des contrôleurs SIS (seuils d’alerte < 80%)

-

Bande passante réseau (détection de saturation)

-

Espace disque stations d’ingénierie

-

-

→ Surveillance passive uniquement (pas de modification du SIS)

-

-

Redondance et résilience :

-

Inventaire de disponibilité :

-

Contrôleurs SIS : redondance existante prise en compte dans l’étude « SIL » (1oo2, 2oo4, 2oo3)

-

Alimentation : UPS + groupe électrogène testés mensuellement

-

Réseau SIS : câbles et alimentations redondants pour les systèmes à sécurité négative (non fail-safe).

-

-

Documentation du mode dégradé :

-

Comportement du SIS en cas de perte d’alimentation – État de repli (fail-safe)

-

Procédure de redémarrage sécurisé (authentification MFA / localisation)

-

Barrières de sécurité (IPL) et non cyber attaquable (DR, soupape, relais, …).

-

-

-

Pièces de rechange :

-

Stock critique de pièces SIS (modules I/O, contrôleurs)

-

Contrat de maintenance avec garantie de délai d’intervention

-

→ Pour OIV : Pièces critiques stockées sur site (pas de dépendance à fournisseur unique)

-

-

Tests de continuité (sans toucher au SIS en production) :

-

Simulateur SIS hors-ligne pour tester les procédures de récupération

-

Test annuel de basculement sur redondance (si architecture le permet)

-

Exercice de reconstruction complète à partir des sauvegardes (sur environnement test)

-

-

Plan de continuité cybersécurité :

-

Procédure de basculement en mode manuel/local sécurisé si cyberattaque détectée

-

Isolation d’urgence du SIS (déconnexion physique réseau, SCADA)

-

Re-certification avant remise en service après incident

-

Surveillance périmétrique multi-couches :

-

Périmètre physique :

-

Contrôle d’accès biométrique au local SIS

-

Caméras de surveillance (enregistrement 30 jours minimum)

-

Détection d’intrusion physique (alarme)

-

Scellement des baies SIS (détection d’ouverture non autorisée)

-

-

Périmètre réseau (diode) :

-

IDS passif sur le LAN SIS ✅

-

Monitoring du trafic sortant par la diode (baseline de normalité)

-

Détection de tentative de communication entrante (devrait être impossible)

-

-

Périmètre logique :

-

Surveillance des tentatives d’accès aux comptes SIS

-

Détection de changement de configuration non planifié

-

Monitoring de l’intégrité des fichiers critiques

-

Programmation défensive avec auto-contrôle temps réel (DC > 99% pour traitement SIS et communications I/O).

-