Ressources de référence dans les domaines de l’automatisation, Sécurité Cybersécurité des Systèmes industriels

Cybersécurité OT

Guides ANSSI – Cybersécurité des systèmes Industriels – V2 – 2025

Méthode de Classification

Cette nouvelle version (V2 – 2025) propose aux industriels une méthodologie simple et adaptée pour classifier et sécuriser leurs systèmes opérationnels. Ce guide intègre le retour d’expérience et les évolutions normatives et règlementaires. A noter que la classification est maintenant sur 4 niveaux, appelées « classes » et non plus sur 3, afin de faciliter les équivalences avec les « Security Level » de l’IEC 62443.

Mesures Détaillées

Cette refonte du guide de 2014 consolide les mesures de cybersécurité des systèmes industriels en les alignant explicitement sur la série IEC 62443 parties 2-1, 2-4, 3-2, 3-3, 4-1 et 4-2.

Ce guide propose un ensemble de mesures organisationnelles et techniques pour la cybersécurité des systèmes industriels suivant le niveau de cybersécurité requis. Il fait désormais référence à quatre niveaux, appelés « classes », en remplacement des trois niveaux précédents, afin de faciliter les correspondances avec les « Security Levels » de l’IEC 62443.

Guide to Industrial Control Systems (ICS) Security

Ce guide (2023 – Rev. 3) a été publié par le NIST dans le cadre de la loi Américaine sur la modernisation de la sécurité (FISMA) de 2014. NIST (National Institute of Standards and Technology) est une agence du département du Commerce des États-Unis responsable de l’élaboration de normes et de directives de sécurité de l’information.

Ce document fournit des conseils sur la façon de sécuriser les systèmes de contrôle industriel (ICS, DCS, PLC), les systèmes de supervision et d’acquisition de données (SCADA) contre les cyber attaques. Ce guide fournit une vue d’ensemble de l’ICS et des topologies de système typiques, identifie les menaces et vulnérabilités typiques de ces systèmes et fournit des contre-mesures de sécurité recommandées pour atténuer les risques associés.

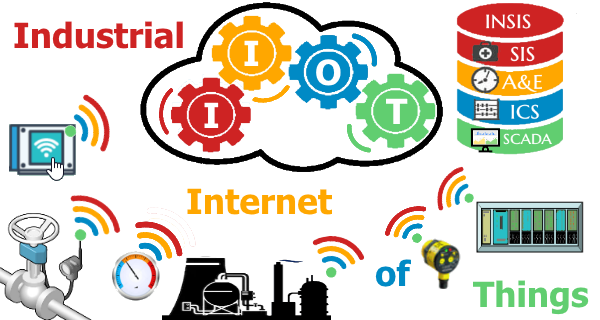

Approche SSI pour l’Internet des objets industriels – IIoT

L’Industrial Internet of Things (IIoT) permet de nouveaux usages industriels fondés sur l’exploitation des données, générant des gains tels que la réduction des coûts, l’amélioration des performances ou la monétisation des données. L’ANSSI propose une méthodologie adaptée aux risques de l’IIoT en environnement industriel, centrée sur l’usine de production sans nécessiter la refonte de l’architecture du système industriel en profondeur.

Référentiel en ligne contre les menaces persistantes avancées (APT) visant des systèmes de contrôle Industriel (ICS)

Outil en ligne gratuit développé par MITRE depuis 2020, spécifique aux attaques visant les IACS critiques. ATT & CK ™ est une véritable base de connaissances sur les groupes d’attaquants, les tactiques et les techniques avancées qu’ils utilisent contre des systèmes de contrôle industriel (ICS) critiques (énergie, transport et distribution, pétrochimie, installations de traitement et distribution des eaux, …). Ce référentiel est un outil important dans le développement d’un programme de cybersécurité ICS et d’une stratégie de détection des menaces.

Initiation à la cybersécurité sur le cours en ligne de l’ANSSI

Vous trouverez sur ce MOOC (portail de cours en ligne ouverts à tous) de l’ANSSI l’ensemble des informations pour vous initier à la cybersécurité, approfondir vos connaissances, et ainsi agir efficacement sur la protection de vos outils numériques. Ce dispositif est accessible gratuitement jusqu’au mois d’avril 2021. Le suivi intégral de ce dispositif vous fera bénéficier d’une attestation de réussite.

Formation à la cybersécurité des systèmes industriels Cyber OT – Accès au portail d’apprentissage virtuel en ligne

La CISA (Cybersecurity and Infrastructure Security Agency) est une agence fédérale américaine créée fin 2018 par D. Trump. Cette agence, sous la supervision du département de la Sécurité intérieure des États-Unis, propose plus de 10 modules de formations en ligne spécifiques à la cybersécurité des systèmes industriels. Ces modules de 1 à 2 h chacun, sont disponible via le portail d’apprentissage virtuel de formation CISA.

Les principaux registres de vulnérabilités publiquement accessibles

ces registres sont importants car :

– Ils fournissent un langage commun et des identifiants standardisés pour les vulnérabilités (CVE).

– Ils permettent d’obtenir des informations techniques détaillées (scores, vecteurs d’attaque, configuration affectée).

– Ils sont des sources pour les alertes automatisées, les scans de vulnérabilités et l’intégration dans des outils SIEM ou de gestion de correctifs.

Accéder au catalogue CVE : https://www.cve.org/

Common Vulnerabilities and Exposures (CVE)

Voir la NVD : https://nvd.nist.gov/

National Vulnerability Database (NVD)

La NVD est la base de données gérée par le NIST (National Institute of Standards and Technology) aux États-Unis. Elle enrichit les identifiants CVE avec des métadonnées supplémentaires : scores de gravité (CVSS), données de configuration (CPE), vecteurs d’attaque et informations exploitables. C’est une ressource de référence pour l’automatisation et la priorisation des vulnérabilités.

Consulter l’EUVD : https://euvd.enisa.europa.eu/

European Vulnerability Database (EUVD)

China National Vulnerability Database (CNNVD)

La CNNVD est le registre national chinois des vulnérabilités géré par les autorités de cybersécurité en Chine. Il catalogue les failles de sécurité signalées publiquement dans les logiciels et technologies utilisés dans le pays, et attribue ses propres identifiants.

Voir la CNNVD (site en anglais) : https://en.wikipedia.org/wiki/China_National_Vulnerability_Database

Cyber Dico ANSSI

Le CyberDico de l’ANSSI liste, par ordre alphabétique, des mots, expressions et sigles du domaine de la cybersécurité. Il présente leur traduction ainsi que leur définition en français et en anglais.

Sécurité Fonctionnelle

REX - Systèmes de Contrôle-Commande - BARPI

L’étude du BARPI s’appuie sur l’analyse des accidents français répertoriés dans la base ARIA dont le niveau d’information est suffisant pour avoir une bonne compréhension de l’événement (causes, circonstances, conséquences) et dont un, des ou l’absence de capteur, sont à l’origine de l’accident ou de son aggravation.

L’étude montre que les causes directes des accidents impliquant la fonction traitement sont majoritairement liées à des erreurs de conduite (2/3 des accidents). Les pannes restantes liées à l’automate programmable (API, SNCC, …) sont également majoritairement des défaillances de type logicielles, dues à des erreurs humaines.

Cette étude concerne un échantillon de 326 accidents (dont 28 à l’étranger), répertoriés sur la période 1992-2018 et mettant en cause des actionneurs. L’étude du Barpi a permis de mettre en évidence l’imputabilité d’un accident à un actionneur lorsque un ou plusieurs actionneurs, ou leur absence sont à

l’origine de l’accident ou de son aggravation.

"Le retour d'expérience, un devoir de mémoire"

Cédric Bourillet Directeur général de la prévention des risques - Ministère de l'écologie

Glossaire Cybersécurité OT

Glossaire cybersécurité des systèmes industriels

MAC

Malware

Man-in-the-Middle Attacks

MENACE

MES

MFA (Multi-Factor Authentication)

Micro-Segmentation

MITM

MITRE ATT&CK

Mouvement latéral (Lateral Movement)

MTTR